Comprendere i diversi tipi di chiavi magnetiche e come scegliere

Immergiti nella nostra ampia guida sulle chiavi magnetiche. Svela i diversi tipi di tessere magnetiche e le loro caratteristiche uniche, vantaggi, potenziali svantaggi e soluzioni per problemi comuni.

Nel mondo moderno, le chiavi tradizionali hanno in gran parte lasciato il posto a metodi di controllo degli accessi più avanzati e le tessere magnetiche sono in prima linea in questo cambiamento. Questi pratici strumenti sono disponibili in varie forme, tra cui carte RFID, Smart, NFC e a banda magnetica, ognuna con caratteristiche e vantaggi unici.

Questa guida mira a comprendere in modo completo le tessere magnetiche, i loro tipi, come funzionano, i loro vantaggi, le soluzioni e le domande frequenti.

Come funzionano le chiavi magnetiche?

Le carte chiave contengono dati codificati che un lettore di carte legge. A seconda del tipo di carta, questi dati possono essere memorizzati su una banda magnetica, in un microchip o in un tag RFID incorporato.

Quando la chiave magnetica viene presentata al lettore di schede, il lettore legge i dati e li confronta con le informazioni memorizzate. Se i dati corrispondono, la porta si sblocca. Le specifiche di come funziona possono variare a seconda del tipo di tessera magnetica.

In tutti questi casi il lettore di tessere è collegato ad un sistema di controllo accessi che determina se i dati letti dalla tessera consentono l'accesso.

Potrebbe trattarsi di un sistema semplice che consente l'accesso solo a carte con dati specifici o di un sistema più complesso che controlla un database per determinare l'accesso in base all'ora del giorno, alla posizione, ecc. Il sistema può anche registrare quando e dove viene utilizzata ciascuna carta, fornendo una traccia di controllo.

Tipi di chiavi magnetiche: vantaggi, vantaggi e applicazione

In generale, le carte chiave a cui si fa riferimento oggi sono fondamentalmente chiavi elettroniche.

Le key card elettroniche sono un tipo di key card che utilizza dati elettronici per fornire l'accesso a un'area protetta. Queste carte hanno un microcircuito incorporato (di solito un microchip) che contiene una memoria elettronica ed eventualmente un circuito integrato (IC) incorporato. Interagiscono con un lettore tramite contatto o metodi senza contatto per concedere l'accesso.

Ecco i principali tipologie di chiavi elettroniche:

- Schede chiave RFID

- Schede chiave intelligenti

- Schede chiave NFC

- RFID vs. Intelligente vs. Schede chiave NFC

- Carte a banda magnetica

- Carte ottiche

- Carte Wiegand

- Carte ibride

- Schede a doppia interfaccia

Schede chiave RFID

Le carte RFID o di identificazione a radiofrequenza utilizzano un trasmettitore e un ricevitore radio integrati. Quando la carta si avvicina ad un lettore sul Serratura della porta dell'hotel RFID, il lettore invia un segnale radio alla carta, che risponde con i dati memorizzati. Questa tecnologia consente un utilizzo senza contatto, che può essere più conveniente e ridurre l'usura.

Tecnologia delle carte chiave RFID

La tecnologia delle chiavi magnetiche RFID (Radio Frequency Identification) utilizza le onde radio per identificare e tracciare gli oggetti. Il sistema ha un tag RFID, un lettore e un'antenna. Le schede RFID contengono un circuito integrato e un'antenna, utilizzati per trasmettere i dati al lettore RFID.

Il lettore converte quindi le onde radio in una forma di dati più utilizzabile. Le informazioni raccolte dai tag vengono quindi trasferite attraverso un'interfaccia di comunicazione a un sistema di computer host, dove i dati possono essere archiviati in un database e analizzati in seguito.

Applicazioni

Le chiavi magnetiche RFID hanno una vasta gamma di applicazioni, tra cui:

- Controllo degli accessi: vengono utilizzati in edifici, uffici e comunità chiuse per il controllo degli accessi sicuro. Solo le persone con la tessera RFID corretta possono accedere ad aree specifiche.

- Alberghi: Le carte RFID vengono utilizzate come chiavi della camera nel settore dell'ospitalità.

- Trasporto pubblico: le carte RFID sono utilizzate nei sistemi di trasporto pubblico per la riscossione automatizzata delle tariffe.

- Identificazione: in alcuni luoghi di lavoro, le carte RFID fungono da carte d'identità.

- Sistemi di pagamento: sono utilizzati nei sistemi di riscossione dei pedaggi contactless ed elettronici.

Codifica

Per codificare le chiavi magnetiche RFID, è necessario un writer o un codificatore RFID e i dati che si desidera codificare. Il processo prevede l'utilizzo del writer RFID per inviare i dati al chip incorporato nella carta tramite onde radio. I dati vengono quindi memorizzati sul chip e possono essere letti da un lettore RFID.

La verifica dei dati dopo la scrittura è importante per assicurarsi che siano stati codificati correttamente. Il processo e l'apparecchiatura di codifica specifici possono variare a seconda della frequenza e del protocollo della scheda RFID. Alcune carte sono di sola lettura, mentre altre possono essere riscritte con nuovi dati.

Vantaggi delle carte chiave RFID:

- Senza contatto: le chiavi magnetiche RFID sono senza contatto e possono essere lette a distanza, il che le rende convenienti.

- Durata: sono più resistenti delle carte a banda magnetica in quanto non richiedono il contatto fisico con il lettore.

- Elevata capacità di dati: le schede RFID possono memorizzare una grande quantità di dati rispetto ad altre tecnologie simili.

- Alta velocità: le carte RFID possono essere lette rapidamente, rendendole adatte per applicazioni in cui la velocità è importante, come i trasporti pubblici.

limitazioni

- Costo: le carte e i lettori RFID possono essere più elevati rispetto ad altre tecnologie, come i codici a barre o le bande magnetiche.

- Problemi di privacy: poiché le carte RFID possono essere lette a distanza, esiste il rischio di lettura non autorizzata, con conseguenti problemi di privacy.

- Interferenza: l'RFID può subire interferenze da altri dispositivi a radiofrequenza, portando a letture imprecise.

- Portata limitata: sebbene le carte RFID non richiedano il contatto, la portata alla quale possono essere lette è ancora limitata. Questo è particolarmente vero con le carte RFID passive che non hanno la loro fonte di alimentazione e ricevono invece energia dal segnale del lettore.

- Compatibilità: mancano standard universali nella tecnologia RFID, il che significa che diversi sistemi potrebbero non essere compatibili.

Keycard di prossimità

Questi utilizzano la tecnologia RFID (Radio Frequency Identification) per comunicare con un lettore senza contatto fisico. Questo li rende più durevoli delle carte a banda magnetica, in quanto non c'è contatto fisico per consumarli. Possono essere utilizzati anche rimanendo all'interno di un portafoglio o di una borsa.

Carte di prossimità in genere funzionano su una banda LF a 125 kHz. Si tratta di tessere o badge contactless di sola lettura che possono memorizzare informazioni limitate.

Le tessere di prossimità tipiche possono essere lette fino a 15 pollici (<50 cm). I loro vantaggi, limiti e modalità di funzionamento sono gli stessi delle tessere RFID, tranne per il fatto che non devono essere inserite in un lettore.

Schede chiave intelligenti

Questi contengono un microchip e possono memorizzare molti più dati rispetto ad altri tipi di carte. Possono anche utilizzare la crittografia per fornire ulteriore sicurezza. Sono disponibili in due tipi: contact e contactless. Le smart card a contatto devono essere inserite in un lettore, mentre le smart card senza contatto possono comunicare con il lettore in modalità wireless, in modo simile alle tessere di prossimità.

Tecnologia Smart Key Card

Le carte chiave intelligenti sono un tipo di carta RFID che ha un microprocessore incorporato. Possono archiviare ed elaborare una grande quantità di dati, eseguire le loro funzioni sulla carta (come la crittografia e l'autenticazione reciproca) e interagire in modo intelligente con un lettore di smart card.

Sicurezza

Le tessere smart key sono più sicure delle tradizionali tessere a banda magnetica. Possono utilizzare la crittografia e protocolli di comunicazione sicuri per proteggere i dati memorizzati su di essi. Inoltre, utilizzano l'autenticazione reciproca, il che significa che la carta e il lettore si autenticano a vicenda prima che i dati vengano scambiati. Questo li rende molto difficili da clonare o contraffare.

Applicazioni

Le smart card sono utilizzate in una varietà di applicazioni, tra cui:

- Controllo degli accessi: simili alle carte RFID, vengono utilizzate negli edifici e negli uffici per il controllo degli accessi sicuro.

- Chiavi dell'hotel: molte gli hotel utilizzano le smart key card come chiavi delle camere.

- Trasporto pubblico: le smart card senza contatto vengono utilizzate nei sistemi di trasporto pubblico per la riscossione automatizzata delle tariffe.

- Sistemi di pagamento: sono utilizzati nei sistemi di pagamento senza contatto.

- Identificazione: in alcuni luoghi di lavoro, le smart key card fungono da carte d'identità.

Codifica

SEMPLICE codifica della chiave magnetica richiede apparecchiature specializzate in grado di comunicare con il microprocessore incorporato nella scheda. Il processo di codifica prevede la scrittura dei dati sulla carta e l'impostazione delle funzionalità di sicurezza necessarie, come chiavi di crittografia e protocolli di autenticazione.

Vantaggi delle smart card:

- Elevata sicurezza: la crittografia, l'autenticazione reciproca e i protocolli di comunicazione sicuri rendono le smart card molto sicure.

- Grande capacità di dati: le carte chiave intelligenti possono memorizzare una grande quantità di dati.

- Versatilità: possono essere utilizzati per molteplici applicazioni. Ad esempio, una singola chiave magnetica potrebbe essere utilizzata per il controllo degli accessi, il pagamento e l'identificazione degli edifici.

Svantaggi

- Costo: le smart card e le necessarie apparecchiature di codifica possono essere più costose rispetto ad altre key card.

- Compatibilità: analogamente all'RFID, mancano standard universali nella tecnologia delle smart card, il che significa che diversi sistemi potrebbero non essere compatibili.

- Requisiti del lettore: le smart card richiedono un lettore in grado di comunicare con il microprocessore integrato, il che potrebbe limitarne l'uso in ambienti in cui tali lettori non sono disponibili.

- Preoccupazioni per la privacy: sebbene siano più sicure, le smart key card possono comunque essere soggette a lettura e tracciamento non autorizzati, con conseguenti potenziali problemi di privacy.

Schede chiave NFC

NFC, o Near Field Communication, è un tipo di RFID che funziona su distanze molto brevi, in genere solo pochi centimetri. NFC viene spesso utilizzato per i pagamenti mobili ma anche per le chiavi magnetiche.

Tecnologia delle chiavi magnetiche NFC

Near Field Communication (NFC) è una tecnologia di connettività wireless a corto raggio che consente interazioni bidirezionali semplici e sicure tra dispositivi elettronici. Le key card NFC utilizzano la tecnologia NFC per scambiare dati con un lettore quando vengono portate in prossimità (solitamente pochi centimetri). NFC opera a 13.56 MHz e trasferisce dati fino a 424 Kbit/secondo.

Applicazioni

Le chiavi magnetiche NFC hanno una vasta gamma di applicazioni, tra cui:

- Controllo degli accessi: vengono utilizzati in edifici, uffici e comunità chiuse per il controllo degli accessi sicuro.

- Hotel: le carte NFC vengono utilizzate come chiavi delle camere nel settore dell'ospitalità.

- Trasporto pubblico: le carte NFC sono utilizzate nei sistemi di trasporto pubblico per la riscossione automatizzata delle tariffe.

- Mobile Payment: possono essere utilizzati per applicazioni di pagamento mobile, come Google Pay e Apple Pay.

- Condivisione delle informazioni: le chiavi magnetiche NFC possono essere utilizzate per condividere informazioni, come dettagli di contatto o collegamenti Web, quando vengono toccate su un dispositivo abilitato NFC.

Codifica

Le chiavi magnetiche NFC possono essere codificate utilizzando un codificatore NFC, che scrive i dati sulla scheda. I dati vengono memorizzati su un chip NFC integrato nella scheda. Il processo di codifica prevede la scrittura di un identificatore univoco o di altre informazioni sulla carta, a seconda dell'uso previsto.

Vantaggi delle carte chiave NFC:

- Convenienza: le chiavi magnetiche NFC sono facili da usare: devono essere accostate a un dispositivo abilitato NFC.

- Versatilità: le carte NFC possono essere utilizzate per varie applicazioni, dal controllo degli accessi al pagamento mobile.

- Comunicazione con gli smartphone: a differenza di altri tipi di RFID, l'NFC viene utilizzato anche negli smartphone, il che significa che le schede NFC possono interagire direttamente con la maggior parte degli smartphone moderni.

limitazioni

- Short Range: NFC è molto corto, in genere pochi centimetri. Questo può essere un limite per alcune applicazioni.

- Consumo energetico: mentre le chiavi magnetiche NFC passive non consumano energia, i dispositivi NFC attivi come smartphone o terminali di pagamento possono consumare molta energia quando utilizzano NFC.

- Compatibilità: NFC potrebbe non essere compatibile con lettori di schede meno recenti o dispositivi che utilizzano altri tipi di RFID.

- Sicurezza: sebbene l'NFC includa disposizioni per la crittografia e le comunicazioni sicure, il breve raggio dell'NFC può essere sfruttato dagli aggressori per intercettare le comunicazioni o eseguire transazioni non autorizzate. Tuttavia, il rischio è inferiore rispetto ad altre tecnologie wireless a causa della vicinanza richiesta.

- Costo: sebbene le chiavi magnetiche NFC siano diminuite, possono ancora essere più costose di altre chiavi magnetiche, in particolare per le grandi distribuzioni.

Schede chiave RFID vs. Smart key card Vs. Schede chiave NFC

Tutti e tre i tipi di carte - RFID, smart e NFC - utilizzano la tecnologia a radiofrequenza per la comunicazione dati senza contatto. Tuttavia, differiscono in termini di capacità, caratteristiche di sicurezza e applicazioni. Ecco una tabella comparativa:

| caratteristica | Schede chiave RFID | Schede chiave intelligenti | Schede chiave NFC |

|---|---|---|---|

| Tecnologia di base | Usa le onde radio per trasmettere i dati. Possono essere attivi (con la loro fonte di alimentazione) o passivi (alimentati dal segnale del lettore). | Un tipo di scheda RFID con un microprocessore incorporato. Possono svolgere le loro funzioni sulla scheda e interagire in modo intelligente con un lettore. | Un tipo di tecnologia RFID che consente interazioni bidirezionali tra dispositivi entro un breve raggio (solitamente pochi centimetri). |

| Sicurezza | Le carte RFID di base offrono funzionalità di sicurezza limitate. Tuttavia, è possibile aggiungere la crittografia per una maggiore sicurezza. | Fornisci maggiore sicurezza tramite crittografia, protocolli di comunicazione sicuri e autenticazione reciproca. | NFC include disposizioni per la crittografia e comunicazioni sicure, ma il corto raggio può essere sfruttato dagli aggressori per intercettazioni o transazioni non autorizzate. |

| Capacità dei dati | Varia a seconda del tipo di carta RFID, ma generalmente inferiore alle smart card. | Elevata capacità di dati grazie al microprocessore integrato. | La capacità di dati è in genere inferiore rispetto alle smart card a causa del breve raggio di comunicazione e della velocità di NFC. |

| Applicazioni | Ampiamente utilizzato per il controllo degli accessi, carte d'identità, riscossione dei pedaggi, ecc. | Sono utilizzati per il controllo degli accessi, i sistemi di pagamento, le carte d'identità e altro ancora. | Sono utilizzati per il controllo degli accessi, il pagamento mobile, la condivisione delle informazioni e altro ancora. |

| Costo | Generalmente meno costose delle smart card e delle NFC. | È più costosa delle carte RFID di base a causa del microprocessore incorporato. | I costi stanno diminuendo, ma possono comunque essere superiori rispetto alle carte RFID di base, soprattutto per le grandi implementazioni. |

| Compatibilità con altri dispositivi | Sono richiesti lettori RFID. | Richiede lettori specializzati in grado di comunicare con il microprocessore. | Può interagire direttamente con i più moderni smartphone e lettori specializzati. |

| Escursione | Può essere letto da pochi centimetri a diversi metri di distanza, a seconda del tipo di scheda RFID. | Simile alle carte RFID, la portata dipende dal tipo di smart card ma è generalmente breve per garantire una comunicazione sicura. | Un raggio molto breve (di solito pochi centimetri) garantisce che la comunicazione venga stabilita solo quando i dispositivi vengono avvicinati intenzionalmente. |

| Velocità | La velocità di lettura dei dati da una scheda RFID è generalmente elevata, rendendole adatte per applicazioni in cui la velocità è importante. | La velocità di comunicazione è generalmente più lenta dell'RFID di base a causa dell'elaborazione che avviene sulla carta. | La velocità di trasferimento dei dati è fino a 424 Kbit/secondo. |

| Interferenza | Può subire interferenze da altri dispositivi a radiofrequenza. | Analogamente alle carte RFID, anche le smart card possono subire interferenze. | Meno suscettibile alle interferenze grazie al raggio di comunicazione molto breve. |

| durabilità | Sono più durevoli delle carte a banda magnetica in quanto non richiedono il contatto fisico con il lettore. | Come le carte RFID, le smart card sono più durevoli delle carte a banda magnetica. | Come altre carte RFID, le carte NFC sono durevoli e non richiedono il contatto fisico con il lettore. |

| Preoccupazioni relative alla privacy | Può potenzialmente essere letto a distanza, con conseguenti problemi di privacy. | Sebbene offrano più funzionalità di sicurezza, la lettura e il tracciamento non autorizzati possono ancora essere una preoccupazione. | Il corto raggio dell'NFC fornisce una certa protezione della privacy, ma può comunque verificarsi una lettura non autorizzata se un utente malintenzionato si avvicina abbastanza. |

Ricorda che ogni tecnologia ha punti di forza e di debolezza; la scelta migliore dipende dai requisiti dell'applicazione.

Ad esempio, l'RFID di base potrebbe essere la scelta migliore per un sistema di riscossione dei pedaggi a basso costo e ad alta velocità, mentre le smart card potrebbero essere preferite per un sistema di controllo degli accessi che richiede un'elevata sicurezza. D'altra parte, NFC potrebbe essere l'ideale per un sistema di pagamento senza contatto che deve funzionare con gli smartphone dei clienti.

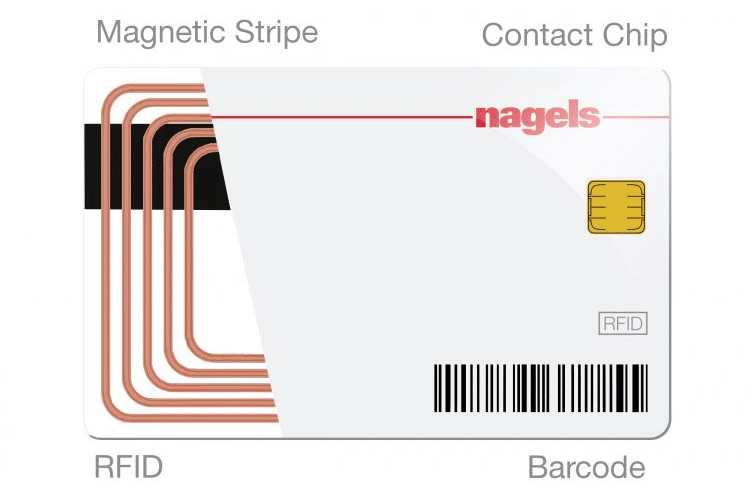

Keycard a banda magnetica

Le carte a banda magnetica hanno le stesse dimensioni di una carta di credito e funzionano memorizzando i dati su una banda magnetica, simile a quella di una carta di credito. Sono relativamente economici da produrre e possono essere riprogrammati se necessario. Tuttavia, possono usurarsi nel tempo ed essere danneggiati dai magneti.

Tecnologia delle carte a banda magnetica

Le carte a banda magnetica, note anche come carte magnetiche o carte a banda magnetica, hanno una banda di materiale magnetico incorporata nella banda della carta. Questa striscia memorizza i dati modificando il magnetismo di minuscole particelle a base di ferro nella striscia. La banda magnetica viene letta per contatto fisico e fatta scorrere attraverso una testina di lettura magnetica.

Applicazioni

Le carte a banda magnetica sono state ampiamente utilizzate in varie applicazioni, come:

- Servizi finanziari: le carte di credito e di debito utilizzano strisce magnetiche per memorizzare le informazioni sull'account.

- Identificazione: carte d'identità, patenti di guida e tessere associative utilizzano spesso bande magnetiche.

- Controllo degli accessi: vengono utilizzati per il controllo degli accessi negli edifici e negli uffici.

- Chiavi dell'hotel: molti hotel utilizzano carte a banda magnetica come chiavi delle camere.

Codifica

Sarebbe meglio avere un codificatore a banda magnetica per codificare una carta a banda magnetica, che scrive i dati sulla banda. Il codificatore utilizza un campo elettromagnetico per modificare il magnetismo delle particelle nella striscia, scrivendo efficacemente i dati sulla scheda.

Vantaggi della chiave magnetica a banda magnetica:

- Basso costo: le carte a banda magnetica sono in genere più economiche da produrre rispetto alle carte RFID, smart o NFC.

- Ampia accettazione: sono ampiamente accettati e utilizzati in tutto il mondo, specialmente nei servizi finanziari.

- Tecnologia semplice: la tecnologia è semplice da capire, rendendola semplice da implementare.

Svantaggi

- Usura e rottura: la banda magnetica può smagnetizzarsi o graffiarsi con l'uso, causando il malfunzionamento della carta.

- Bassa sicurezza: le carte a banda magnetica sono relativamente facili da clonare e i loro dati possono essere facilmente letti e copiati, portando a potenziali problemi di sicurezza.

- Contatto richiesto: a differenza delle carte RFID, smart o NFC, le carte a banda magnetica devono essere passate attraverso un lettore, che richiede il contatto fisico.

- Capacità dati limitata: le strisce magnetiche possono memorizzare meno dati rispetto alle schede RFID, smart o NFC.

Schede chiave ottica

Le schede ottiche utilizzano i cambiamenti nella riflettività per memorizzare i dati. Possono memorizzare molti dati e sono altamente resistenti alla manomissione, ma richiedono lettori speciali e sono più costosi da produrre.

Tecnologia della scheda ottica

Le schede ottiche sono un supporto di memorizzazione dei dati che utilizza la tecnologia ottica per registrare e leggere i dati. La superficie della scheda è ricoperta da uno strato di materiale ottico che può essere alterato da un laser per memorizzare i dati. I dati vengono quindi letti riflettendo un laser di intensità inferiore sulla scheda e rilevando le differenze nella riflessione.

A differenza delle carte a banda magnetica o delle carte RFID, le carte ottiche memorizzano i dati in un formato visibile e ad alta densità simile a CD e DVD. I dati possono essere memorizzati in due formati: WORM (Write Once Read Many), che consente ai dati di essere scritti una volta e letti molte volte, e cancellabili, che possono essere riscritti più volte.

Applicazioni

Le schede ottiche hanno diverse applicazioni, tra cui:

- Cartelle cliniche: l'elevata capacità di memorizzazione delle schede ottiche le rende adatte per l'archiviazione di cartelle cliniche dettagliate.

- Servizi finanziari: le carte ottiche possono essere utilizzate per le carte bancarie e di credito, dove l'elevata capacità può essere utilizzata per i record delle transazioni.

- Identificazione: le carte d'identità e le patenti di guida possono utilizzare la tecnologia ottica per una maggiore sicurezza e capacità di dati.

- Archiviazione documenti: l'elevata capacità di archiviazione può essere utilizzata per archiviare documenti o immagini di grandi dimensioni.

Codifica

La codifica di una scheda ottica richiede un dispositivo speciale in grado di emettere un laser dell'intensità corretta per alterare il materiale ottico sulla scheda. Un dispositivo simile legge la carta, utilizzando un laser di intensità inferiore e sensori per rilevare il riflesso.

Vantaggi delle chiavi ottiche:

- Elevata capacità di archiviazione: le schede ottiche possono memorizzare una grande quantità di dati, molto più della banda magnetica o delle schede RFID.

- Durata: le carte ottiche sono resistenti ai campi magnetici, alla polvere e all'acqua, il che le rende più durevoli rispetto alle altre carte.

- Sicurezza: i dati su una scheda ottica sono difficili da alterare o cancellare senza l'attrezzatura corretta, fornendo un certo grado di sicurezza.

Svantaggi

- Costo: il costo di produzione delle schede ottiche e dell'attrezzatura per leggerle e scriverle può essere superiore a quello di altre schede.

- Compatibilità: poiché le schede ottiche richiedono attrezzature speciali per la lettura e la scrittura, potrebbero non essere compatibili con i sistemi progettati per la banda magnetica o le schede RFID.

- Velocità: la lettura e la scrittura dei dati su una scheda ottica può essere più lenta rispetto ad altre schede a causa del formato di archiviazione ad alta densità.

Schede chiave Wiegand

Queste schede più vecchie utilizzano fili incorporati per memorizzare i dati. Le key card Wiegand contengono una serie di fili incorporati nella card, ognuno dei quali rappresenta un po' di dati. Quando la carta viene passata attraverso un lettore, i fili passano attraverso un campo magnetico, generando impulsi letti come dati.

Sono estremamente durevoli e resistenti alle manomissioni, ma sono più costose da produrre e non possono memorizzare tanti dati quanto le smart card. La tecnologia Wiegand è ormai in gran parte obsoleta ed è stata sostituita da tecnologie più recenti.

Effetto Wiegand

L'effetto Wiegand è un effetto magnetico non lineare che prende il nome dal suo scopritore, John R. Wiegand. Si basa sull'utilizzo di una lega ferromagnetica appositamente trattata (attraverso un processo chiamato “filo Wiegand”) nota come Vicalloy.

Questa lega ha l'insolita proprietà di mostrare un brusco salto nella sua polarità magnetica se esposta a un campo magnetico di una certa intensità. Quando la polarità cambia, viene generato un impulso, che può essere captato da una bobina. Questo impulso è la base della comunicazione dati Wiegand.

Applicazioni

Le chiavi magnetiche Wiegand sono state utilizzate principalmente nei sistemi di controllo degli accessi, tra cui:

- Accesso agli edifici: possono controllare l'ingresso negli edifici o nelle aree sicure.

- Accesso al cancello: possono entrare in comunità recintate, parcheggi o luoghi sicuri.

- Sicurezza industriale: possono controllare determinate aree o apparecchiature in ambienti industriali.

Codifica

La codifica di una chiave magnetica Wiegand implica l'impostazione dei fili Wiegand nella scheda per rappresentare i dati desiderati. Questo è tipicamente un codice binario, ogni filo rappresenta un bit di dati. Il processo di codifica viene generalmente eseguito durante la produzione e non può essere modificato una volta impostato.

Vantaggi delle carte chiave Wiegand:

- Durabilità: le carte Wiegand sono fisicamente robuste e resistenti all'usura. L'effetto Wiegand non è influenzato da sporco, olio o piccoli graffi sulla scheda.

- Lunga portata di lettura: l'effetto Wiegand può essere letto a una distanza maggiore rispetto alle carte a banda magnetica e spesso anche alle carte RFID.

- Sicurezza: i dati su una carta Wiegand sono difficili da duplicare o modificare, fornendo un elevato livello di sicurezza.

Svantaggi

- Costo: le carte Wiegand possono essere più costose di altre carte a causa della complessità della tecnologia e del processo di produzione.

- Capacità dati limitata: ogni filo Wiegand nella scheda rappresenta un bit di dati, quindi la quantità di dati che possono essere memorizzati su una scheda è limitata dalle dimensioni fisiche della scheda.

- Inflessibilità: i dati non possono essere modificati una volta codificata una scheda Wiegand.

- Compatibilità: le carte Wiegand richiedono un tipo specifico di lettore, il che significa che potrebbero non essere compatibili con i sistemi progettati per altre carte.

Schede chiave ibride

Una carta chiave ibrida è una singola carta che combina due o più tecnologie diverse. Queste schede sono progettate per massimizzare la compatibilità con una varietà di sistemi e per fornire funzionalità avanzate. Ad esempio, una chiave magnetica ibrida potrebbe contenere un chip RFID e un chip per smart card o combinare la tecnologia NFC con una banda magnetica.

Ecco alcuni punti chiave sulle chiavi ibride:

- Tecnologia: Le carte ibride possono incorporare varie tecnologie, come RFID, smart card, NFC e bande magnetiche. Sono progettati in modo che ciascuna tecnologia funzioni indipendentemente dalle altre, il che significa che possono essere utilizzate con più sistemi.

- applicazioni: Il vantaggio principale delle carte ibride è che possono essere utilizzate per molteplici scopi. Ad esempio, un dipendente potrebbe utilizzare il componente RFID di una carta ibrida per il controllo degli accessi all'edificio, il componente della smart card per l'accesso sicuro ai computer aziendali e il componente NFC per i pagamenti contactless presso la mensa aziendale.

- Sicurezza: Le carte ibride possono offrire una maggiore sicurezza perché possono sfruttare le caratteristiche di sicurezza di ciascuna tecnologia incorporata. Ad esempio, una scheda ibrida potrebbe utilizzare le potenti funzionalità di crittografia di un chip per smart card per determinate applicazioni, offrendo allo stesso tempo la comodità NFC per le applicazioni meno sensibili.

- Costo: Un potenziale svantaggio delle carte ibride è il costo. Poiché incorporano più tecnologie, possono essere più costose da produrre rispetto alle schede a tecnologia singola. Tuttavia, questo costo può essere compensato dalla comodità e dalla flessibilità di utilizzare una singola carta per più scopi.

- Compatibilità: Le schede ibride offrono il vantaggio di un'ampia compatibilità. Poiché possono funzionare con più sistemi, sono una buona scelta per ambienti con sistemi diversi o per la transizione da una tecnologia precedente (come la banda magnetica) a una nuova (come una smart card o NFC).

In sintesi, le chiavi ibride offrono una soluzione versatile in grado di soddisfare diverse esigenze applicative di controllo degli accessi, pagamento e identificazione. Tuttavia, possono essere più costose e complesse da gestire rispetto alle schede a tecnologia singola.

Come scegliere le chiavi magnetiche giuste per il tuo sistema di accesso?

La scelta delle tessere magnetiche giuste per il tuo sistema di ingresso dipende da vari fattori, comprese le tue esigenze e i tuoi vincoli. Ecco alcune considerazioni per guidare la tua decisione:

- Requisiti di sicurezza: Il livello di sicurezza di cui hai bisogno può influenzare notevolmente il tipo di sistema di chiavi magnetiche che scegli. Le schede intelligenti oa doppia interfaccia con crittografia potrebbero essere la scelta migliore per le applicazioni ad alta sicurezza. Se la sicurezza è meno preoccupante, possono essere sufficienti opzioni più semplici ed economiche come le carte a banda magnetica o le carte RFID.

- Compatibilità del sistema: La tecnologia della chiave magnetica che scegli deve essere compatibile con il tuo sistema esistente (se ne hai uno) o con il sistema che intendi installare. Alcuni sistemi funzionano solo con determinati tipi di carte.

- Ambiente di utilizzo: Considera l'ambiente in cui verranno utilizzate le carte. Ad esempio, se le carte verranno utilizzate all'aperto o in ambienti difficili, potresti aver bisogno di carte particolarmente resistenti, come le carte Wiegand.

- Bilancio: Il costo è sempre una considerazione. Le tecnologie delle carte più avanzate sono più costose sia per le carte che per i lettori. Dovrai bilanciare la necessità di determinate funzionalità con il loro costo.

- Convenienza dell'utente: Considera la comodità della tecnologia delle carte per gli utenti. Le tecnologie senza contatto come RFID e NFC sono le più intuitive perché non richiedono un passaggio o un inserimento preciso. Tuttavia, una carta a doppia interfaccia o ibrida potrebbe essere più conveniente se gli utenti utilizzano le carte per altre applicazioni (come il pagamento o l'identificazione).

- A prova di futuro: Considerare se è probabile che la tecnologia rimanga supportata e ampiamente utilizzata in futuro. Investire in tecnologie più moderne (come smart card o NFC) potrebbe essere saggio se vuoi che il tuo sistema rimanga utile per molti anni.

- Capacità della carta: Se è necessario archiviare molti dati sulle carte (ad esempio, per l'autenticazione a più fattori o per l'archiviazione dei dati utente), è necessaria una tecnologia per carte con un'elevata capacità, come le smart card o le carte ottiche.

Considerando questi fattori, puoi scegliere la migliore tecnologia di tessere magnetiche per il tuo sistema di accesso. Può anche essere utile consultare un professionista esperto sui sistemi di controllo degli accessi per ottenere i loro consigli in base alla tua situazione.

Chiave magnetica o chiave magnetica?

“Key card” e “card key” si riferiscono allo stesso oggetto: un dispositivo a forma di tessera che apre una sistema di chiusura elettronica per hotel. Tuttavia, il termine “key card” è molto più comunemente usato, soprattutto nel contesto delle camere d’albergo o delle aree di accesso sicure in un edificio.

Sebbene "card key" non sia sbagliato, è meno standard e potrebbe essere compreso meno facilmente. A meno che tu non abbia a che fare con un contesto specifico in cui "card key" è il termine stabilito, è generalmente più sicuro utilizzare "key card".

Conclusione

Come abbiamo esplorato, le chiavi magnetiche rappresentano un progresso significativo nella tecnologia di controllo degli accessi. Vari tipi come le carte RFID, Smart, NFC e a banda magnetica offrono varie opzioni per esigenze specifiche.

Sebbene presentino numerosi vantaggi, come una maggiore sicurezza e facilità d'uso, è anche importante considerare potenziali svantaggi come costi, problemi tecnologici e durata. Comprendere questi aspetti aiuta a prendere una decisione informata sul giusto sistema di chiavi magnetiche per le tue esigenze.

Ricorda sempre che l'obiettivo principale di qualsiasi sistema di controllo degli accessi è garantire la sicurezza offrendo al contempo facilità di accesso alle persone autorizzate. Le carte chiave svolgono un ruolo significativo nel raggiungimento di questo equilibrio.